网络安全,这个如今深入我们数字生活方方面面的概念,其基础技术的诞生并非一蹴而就,而是一条伴随着计算机与网络发展,充满挑战、博弈与智慧积累的漫长研发之路。它并非单一发明的产物,而是应对层出不穷的威胁而逐步构建起的防御体系。

1. 雏形初现:从物理安全到通信加密(1960-1970年代)

在计算机网络尚处萌芽的早期,所谓“安全”更多指物理安全,即保护庞大的主机系统不被非授权物理接触。随着分时系统和早期网络(如ARPANET)的出现,远程访问和数据传输带来了新的风险。这催生了身份认证的最初需求——用户名和密码的组合开始成为访问控制的基础。与此军事和外交领域对保密通信的长期需求,推动了现代密码学从古典密码向基于复杂数学问题的公钥密码体系的飞跃。1976年,迪菲和赫尔曼提出的“公钥密码”思想,以及次年RSA算法的诞生,为安全的密钥交换和数据加密奠定了理论基石,成为网络安全技术的第一次重大突破。

2. 威胁驱动与体系建立(1980-1990年代)

个人电脑的普及和互联网的兴起,使得网络从封闭的学术科研圈走向更广阔的空间,安全问题也骤然加剧。第一个计算机病毒(如“Brain”病毒)和蠕虫(如“莫里斯蠕虫”)的出现,震惊了世界,证明了恶意代码在网络上可造成巨大破坏。威胁成为技术研发最直接的驱动力。

这一时期的研发主线变得清晰:

- 防火墙的诞生:为了在可信的内部网络和不可信的外部网络(如互联网)之间建立一道屏障,第一代防火墙(包过滤防火墙)应运而生。它就像网络的“门卫”,根据预设规则检查数据包的进出。

- 入侵检测系统(IDS)的构想:单纯的边界防御不够,安全专家们开始思考如何监测网络内部的异常行为。IDS的理念被提出,旨在像“监控摄像头”一样,发现绕过防火墙的入侵企图或内部攻击。

- 加密技术的标准化与应用:为了在开放的互联网上进行安全的商业活动,需要通用的加密协议。安全套接层(SSL)协议(后发展为TLS)被研发出来,为网页浏览、在线支付等提供了通道加密保障。

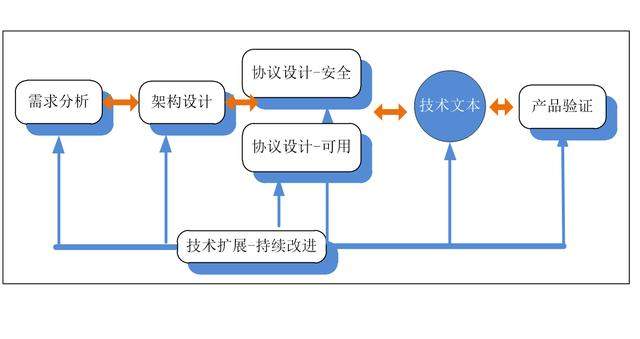

- 安全协议与模型的完善:研究人员不仅开发具体工具,更致力于构建安全模型和协议(如Kerberos认证协议),从体系结构上思考如何设计更安全的系统。

3. 商业化、复杂化与攻防博弈(2000年代至今)

互联网爆炸式增长和商业化的全面深入,使网络安全技术研发进入高速发展且高度对抗的阶段。

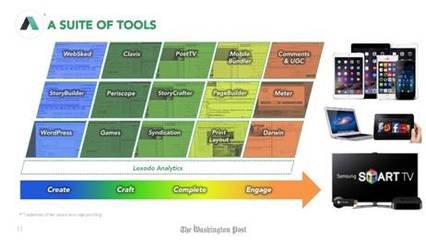

- 产品化与集成:早期的安全工具逐渐成熟,演变为功能丰富的商业产品。防火墙发展成为下一代防火墙(NGFW),集成了入侵防御(IPS)、应用识别等多种功能。统一威胁管理(UTM)等集成化设备出现,满足企业对一站式安全解决方案的需求。

- 威胁的演进催生新技术:病毒、蠕虫演变为更复杂的木马、僵尸网络、高级持续性威胁(APT)。应对这些威胁,沙箱技术(用于隔离分析可疑文件)、行为分析、威胁情报平台、端点检测与响应(EDR)等新技术被不断研发出来。安全研发从“被动防御”更多转向“主动检测与响应”。

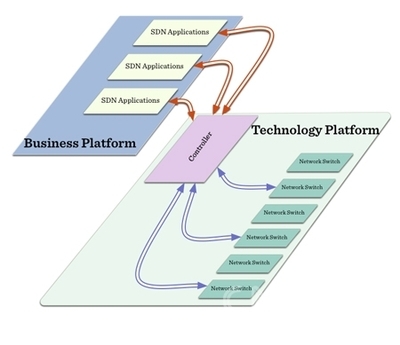

- 云、移动与物联网带来的新战场:云计算、智能手机和物联网设备的普及,彻底改变了网络边界。研发重点转向了云安全架构(如CASB)、移动设备管理(MDM)、微隔离、零信任网络模型等。这些技术不再假设内部网络是可信的,而是要求对任何访问请求进行持续验证。

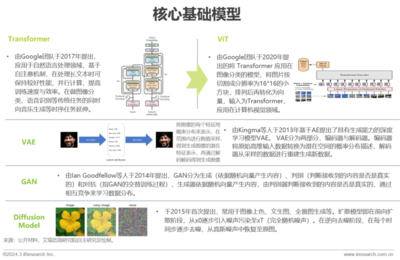

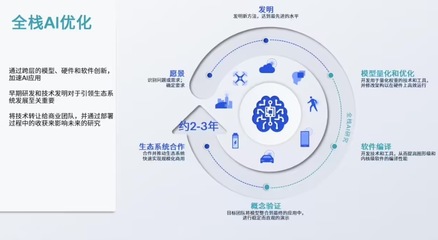

- 人工智能与自动化的引入:面对海量数据和高速攻击,机器学习等人工智能技术被广泛应用于恶意软件检测、异常流量分析、自动化响应(SOAR)等领域,成为安全研发的新前沿。

坎坷之路:持续的挑战

这条研发之路充满坎坷:安全漏洞的不可避免性(如缓冲区溢出等底层缺陷)、攻防双方的不对称性(攻击者只需找到一个弱点,防御者需守护整个系统)、用户体验与安全强度的平衡、隐私保护与安全监控的矛盾,以及不断变化的法规合规要求,都持续挑战着技术研发人员。

****

网络安全基础技术的产生与发展,是一部生动的“矛”与“盾”共同进化的历史。它源于最原始的保密需求,在每一次重大威胁事件中汲取教训,在商业需求的推动下快速迭代,并随着计算范式的变迁而不断重构。这条路没有终点,因为威胁永远在演变。未来的网络安全技术研发,必将更深地与人工智能、量子计算等前沿结合,在更复杂的环境中,继续这场永无止境的攻防博弈。